使用Aircrack-ng破解WEP/WPA-PSK无线密码

目录

- 1 使用Aircrack-ng破解WEP/WPA-PSK无线密码(1):初识Aircrack-ng

- 2 使用Aircrack-ng破解WEP/WPA-PSK无线密码(2):使用Aircrack-ng破解WEP加密无线网络

- 3 使用Aircrack-ng破解WEP/WPA-PSK无线密码(3):破解WPA2-PSK加密无线网络

其实关于无线基础知识的内容还是挺多的,但是由于本书侧重于BT4自身工具使用的讲解,若是再仔细讲述这些外围的知识,这就好比讲述DNS工具时还 要把DNS服务器的类型、工作原理及配置讲述一遍一样,哈哈,估计整本书的厚度就需要再翻一、两倍了。恩,关于无线网络基础知识建议大家可以参考我之前在 黑手这里出版的《无线黑客傻瓜书》一书,会很有帮助。

恩,先说明一下,本章的内容适用于目前市面所有主流品牌无线路由器或AP如Linksys、Dlink、TPLink、BelKin等。涉及内容包括了WEP加密及WPA-PSK加密的无线网络的破解操作实战。

什么是Aircrack-ng

Aircrack-ng是一款用于破解无线802.11WEP及WPA-PSK加密的工具,该工具在2005年11月之前名字是Aircrack,在其2.41版本之后才改名为Aircrack-ng。

Aircrack-ng主要使用了两种攻击方式进行WEP破解:一种是FMS攻击,该攻击方式是以发现该WEP漏洞的研究人员名字(Scott Fluhrer、Itsik Mantin及Adi Shamir)所命名;另一种是KoreK攻击,经统计,该攻击方式的攻击效率要远高于FMS攻击。当然,最新的版本又集成了更多种类型的攻击方式。对于 无线黑客而言,Aircrack-ng是一款必不可缺的无线攻击工具,可以说很大一部分无线攻击都依赖于它来完成;而对于无线安全人员而 言,Aircrack-ng也是一款必备的无线安全检测工具,它可以帮助管理员进行无线网络密码的脆弱性检查及了解无线网络信号的分布情况,非常适合对企 业进行无线安全审计时使用。

Aircrack-ng(注意大小写)是一个包含了多款工具的无线攻击审计套装,这里面很多工具在后面的内容中都会用到,具体见下表1为Aircrack-ng包含的组件具体列表。

表1

|

组件名称 |

描 述 |

| aircrack-ng | 主要用于WEP及WPA-PSK密码的恢复,只要airodump-ng收集到足够数量的数据包,aircrack-ng就可以自动检测数据包并判断是否可以破解 |

| airmon-ng | 用于改变无线网卡工作模式,以便其他工具的顺利使用 |

| airodump-ng | 用于捕获802.11数据报文,以便于aircrack-ng破解 |

| aireplay-ng | 在进行WEP及WPA-PSK密码恢复时,可以根据需要创建特殊的无线网络数据报文及流量 |

| airserv-ng | 可以将无线网卡连接至某一特定端口,为攻击时灵活调用做准备 |

| airolib-ng | 进行WPA Rainbow Table攻击时使用,用于建立特定数据库文件 |

| airdecap-ng | 用于解开处于加密状态的数据包 |

| tools | 其他用于辅助的工具,如airdriver-ng、packetforge-ng等 |

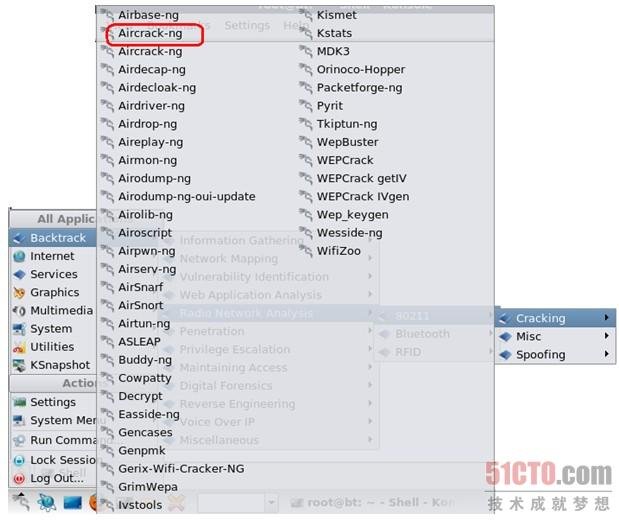

Aircrack-ng在 BackTrack4 R2下已经内置(下载BackTrack4 R2), 具体调用方法如下图2所示:通过依次选择菜单中“Backtrack”—“Radio Network Analysis” —“80211”—“Cracking”—“Aircrack-ng ”,即可打开Aircrack-ng的主程序界面。也可以直接打开一个Shell,在里面直接输入aircrack-ng命令回车也能看到 aircrack-ng的使用参数帮助。

继续阅读下文-> 使用Aircrack-ng破解WEP/WPA-PSK无线密码(2):使用Aircrack-ng破解WEP加密无线网络

0 条评论。